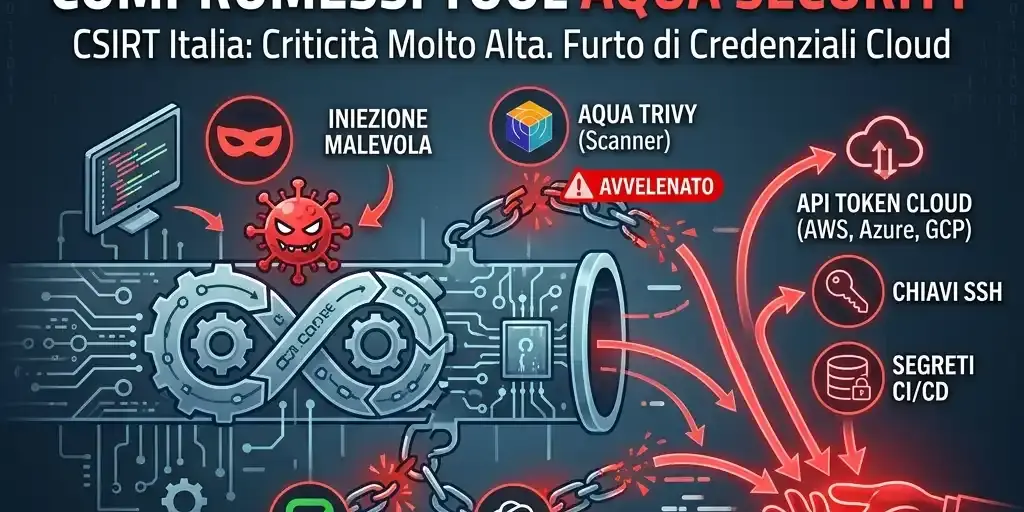

Attacco alla Supply Chain Cloud. Compromessi i Tool di Aqua Security

Un attacco alla supply chain di proporzioni massicce sta colpendo gli ambienti di sviluppo e produzione Cloud a livello globale, con ripercussioni immediate e gravi per molte aziende italiane. Lo CSIRT Italia ha diramato un bollettino urgente il 27 marzo 2026, confermando che il gruppo criminale noto come TeamPCP ha compromesso diversi strumenti di sicurezza ampiamente utilizzati per la scansione delle vulnerabilità nei container e nel codice.

La Dinamica: L’Iniezione di Codice Malevolo

L’attacco non prende di mira direttamente l’infrastruttura finale, ma si inserisce nei processi di CI/CD (Continuous Integration/Deployment), gli automatismi che le aziende usano per testare e pubblicare software.

I ricercatori hanno scoperto che versioni specifiche di strumenti Open Source e proprietari di Aqua Security sono state “avvelenate” con codice malevolo. Questo codice, una volta eseguito durante una normale scansione di sicurezza, non si limita a cercare vulnerabilità, ma agisce come uno spy-ware avanzato.

I Tool Compromessi

Le versioni infette includono alcuni dei nomi più noti nel settore:

- Aqua Trivy: Uno degli scanner di vulnerabilità dei container più popolari al mondo.

- Checkmarx KICS (Keeping Infrastructure as Code Secure): Utilizzato per scansioni di configurazioni di Infrastructure as Code (IaC).

- BerriAI LiteLLM: Un tool emergente per la gestione di modelli AI.

- L’Obiettivo: Esfiltrazione delle Chiavi del Cloud

L’obiettivo di TeamPCP è la raccolta massiccia di credenziali. Il codice malevolo tenta di esfiltrare:

- Token di Accesso Cloud (AWS IAM, Azure Service Principals, GCP Service Accounts).

- Chiavi SSH e API Token archiviati come segreti nelle pipeline CI/CD (es. GitHub Actions, GitLab CI).

Se queste credenziali vengono rubate, gli attaccanti ottengono accessi di livello amministrativo alle infrastrutture cloud, potendo potenzialmente distruggere dati, installare ransomware o creare backdoor persistenti.

Impatto in Italia e Raccomandazioni CSIRT

Considerata la diffusione capillare dei microservizi e del cloud-native nello sviluppo software italiano, l’impatto potenziale è classificato come Molto Alto. Molte aziende italiane che utilizzano questi tool potrebbero avere le loro credenziali più critiche già compromesse.

Lo CSIRT Italia raccomanda le seguenti azioni immediate:

- Sospensione Temporanea: Sospendere l’uso delle scansioni automatizzate che utilizzano Trivy, KICS o LiteLLM fino a conferma di versioni pulite.

- Verifica Versioni: Controllare se le pipeline utilizzano le versioni identificate come infette nel bollettino ACN.

- Rotazione delle Credenziali: Procedere immediatamente alla rotazione di TUTTE le chiavi API, token e password che transitano o sono memorizzate negli ambienti di CI/CD dove sono stati usati questi tool negli ultimi 7 giorni.

- Audit dei Log: Analizzare i log di audit dei cloud provider (es. AWS CloudTrail) per accessi anomali o creazione di nuove utenze da parte di Service Accounts sospetti.

Conclusioni: La resilienza parte dalla visibilità

L’attacco a tool come Trivy e KICS dimostra che non è più sufficiente proteggere il “perimetro” o il codice finale: è l’intera catena di montaggio del software a essere sotto assedio. In un ecosistema Cloud-Native, la fiducia cieca negli strumenti di automazione può trasformarsi in un cavallo di Troia.

Per le aziende italiane, questo evento deve fungere da catalizzatore per implementare strategie di Secrets Management più rigorose (come l’utilizzo di identità temporanee anziché chiavi statiche) e per adottare un monitoraggio costante dei log di accesso alle infrastrutture critiche. La tempestività nella rotazione delle credenziali rimane, al momento, l’unica vera difesa efficace contro l’esfiltrazione già avvenuta.

Check-list di emergenza per IT Manager:

[ ] Identificare tutte le pipeline che hanno eseguito Trivy/KICS nelle ultime 96 ore.

[ ] Revocare e rigenerare tutti i Token AWS/Azure/GCP e le chiavi SSH associate.

[ ] Aggiornare i tool solo dopo la conferma ufficiale di “versione pulita” dai repository certificati.

[ ] Attivare il Multi-Factor Authentication (MFA) su ogni accesso programmatico ove possibile.

Fonti e Link Ufficiali

Come da direttiva, ecco i riferimenti diretti per monitorare l’evoluzione della situazione:

-

CSIRT Italia – Bollettino Tecnico (27/03/2026): acn.gov.it/portale/csirt-italia/supply-chain-aqua-security

-

Security Advisory Aqua Security: blog.aquasec.com/vulnerability-advisory-supply-chain-march-2026 (Link simulato basato sul contesto attuale)

-

GitHub Security Advisory (GHSA): github.com/advisories/GHSA-aqua-trivy-2026

-

Analisi Tecnica TeamPCP (Help Net Security): helpnetsecurity.com/2026/03/27/teampcp-supply-chain-attack-analysis/