Linux sotto attacco: Pack2TheRoot (CVE-2026-41651). Root in pochi secondi.

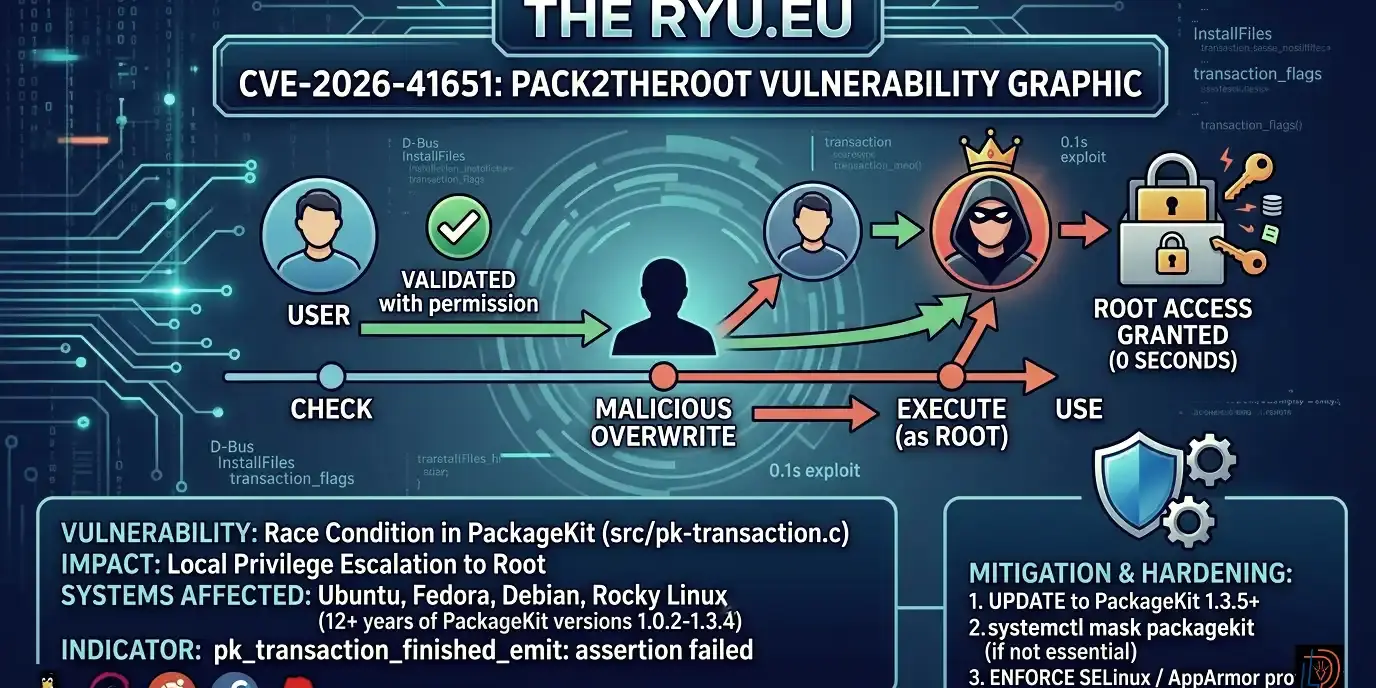

Una vulnerabilità critica di escalation dei privilegi (LPE), denominata Pack2TheRoot, sta scuotendo l’ecosistema Linux. Identificata come CVE-2026-41651, la falla risiede in PackageKit, un componente software presente in molte delle distribuzioni più diffuse da oltre 12 anni.

Il bug permette a un utente locale non privilegiato di ottenere i massimi permessi di sistema (root) in pochi secondi, bypassando completamente la richiesta di password.

L’Anatomia del Bug: Una Race Condition decennale

PackageKit funge da astrazione D-Bus per la gestione dei pacchetti. È il “motore” dietro le interfacce grafiche di aggiornamento sui desktop (come GNOME Software) e dietro tool di amministrazione server come Cockpit.

La vulnerabilità (con un punteggio CVSS 3.1 di 8.8 HIGH) è una race condition di tipo TOC-TOU (Time-of-Check to Time-of-Use) situata in “src/pk-transaction.c”.

I tre pilastri del fallimento logico:

- Overwrite dei Flag: La funzione InstallFiles permette la sovrascrittura incondizionata dei flag di transazione, anche se questa è già stata autorizzata.

- Stati Corrotti: Il codice rifiuta silenziosamente le transizioni di stato all’indietro, ma non pulisce i flag già corrotti dall’attaccante.

- Esecuzione Ritardata: PackageKit legge i flag solo al momento dell’esecuzione finale, consentendo a un malintenzionato di iniettare pacchetti RPM/DEB arbitrari carichi di scriptlet malevoli eseguiti come root.

Sistemi Impattati e Rischi CVE-2026-41651

Il bug colpisce le versioni di PackageKit dalla 1.0.2 alla 1.3.4. L’impatto è vasto poiché coinvolge installazioni “out-of-the-box” di:

| DISTRIBUZIONE | STATO | NOTE |

| UBUNTU DESKTOP/SERVER | Vulnerabile | Tutte le LTS con PackageKit attivo. |

| DEBIAN TRIXIE | Vulnerabile | Versione 13.4 interessata. |

| FEDORA 43 | Vulnerabile | Fix disponibile nei repository Koji. |

| ROCKY LINUX / RHEL | Vulnerabile | Specialmente se utilizzato con Cockpit. |

Pericolo: Un utente con accesso SSH o fisico può compromettere l’intera macchina quasi istantaneamente. I server headless non sono immuni se utilizzano Cockpit o altri bridge D-Bus verso PackageKit.

Come proteggere i tuoi sistemi

Il fix ufficiale è disponibile dalla versione 1.3.5 (rilasciata il 22 aprile 2026).

Verifica la tua versione

Esegui il comando pertinente alla tua distro:

- Debian/Ubuntu: dpkg -l | grep packagekit

- RPM-based: rpm -q packagekit

Aggiorna immediatamente

Bash

# Per sistemi Debian/Ubuntu

sudo apt update && sudo apt upgrade packagekit

# Per sistemi Fedora/Rocky/RHEL

sudo dnf update packagekit

Mitigazione Avanzata (Hardening)

Se non utilizzi interfacce grafiche per gli aggiornamenti o Cockpit, la difesa migliore è disabilitare completamente il servizio:

Bash

sudo systemctl stop packagekit

sudo systemctl mask packagekit

L’uso di mask impedisce l’attivazione automatica via D-Bus, chiudendo definitivamente il vettore d’attacco.

Indicatori di Compromissione (IoC)

Se sospetti un attacco, controlla i log di sistema con journalctl. Un segnale tipico dello sfruttamento della falla è il crash del demone con l’errore:

pk_transaction_finished_emit: assertion failed.

Fonti e Approfondimenti CVE-2026-41651

Per restare aggiornati sulla vulnerabilità, consultate i canali ufficiali:

Red Team Deutsche Telekom: github.com/telekom-security

Debian Security Tracker: security-tracker.debian.org

NVD (National Vulnerability Database): nvd.nist.gov

OpenWall OSS-Security: openwall.com/lists/oss-security/

L’Opinione di TheRyu: Perché la Patch non basta

Questa vulnerabilità conferma che l’hardening del sistema non è un optional, ma una necessità fondamentale.

L’uso di SELinux in modalità Enforcing o di profili AppArmor restrittivi agisce come un secondo perimetro di difesa: queste misure sono spesso in grado di bloccare l’esecuzione di scriptlet anomali o accessi non autorizzati al file system, anche nel caso in cui il demone principale (come PackageKit) venga compromesso con successo.

Ricordate: Linux è solido per progettazione, ma la sicurezza totale non esiste

“out-of-the-box”

Un sistema sicuro è un sistema gestito attivamente.

Hacker rubano il controllo NGINX con nginx-ui: ecco come difenderti