Attenzione! Hacker rubano il controllo NGINX con nginx-ui: ecco come difenderti

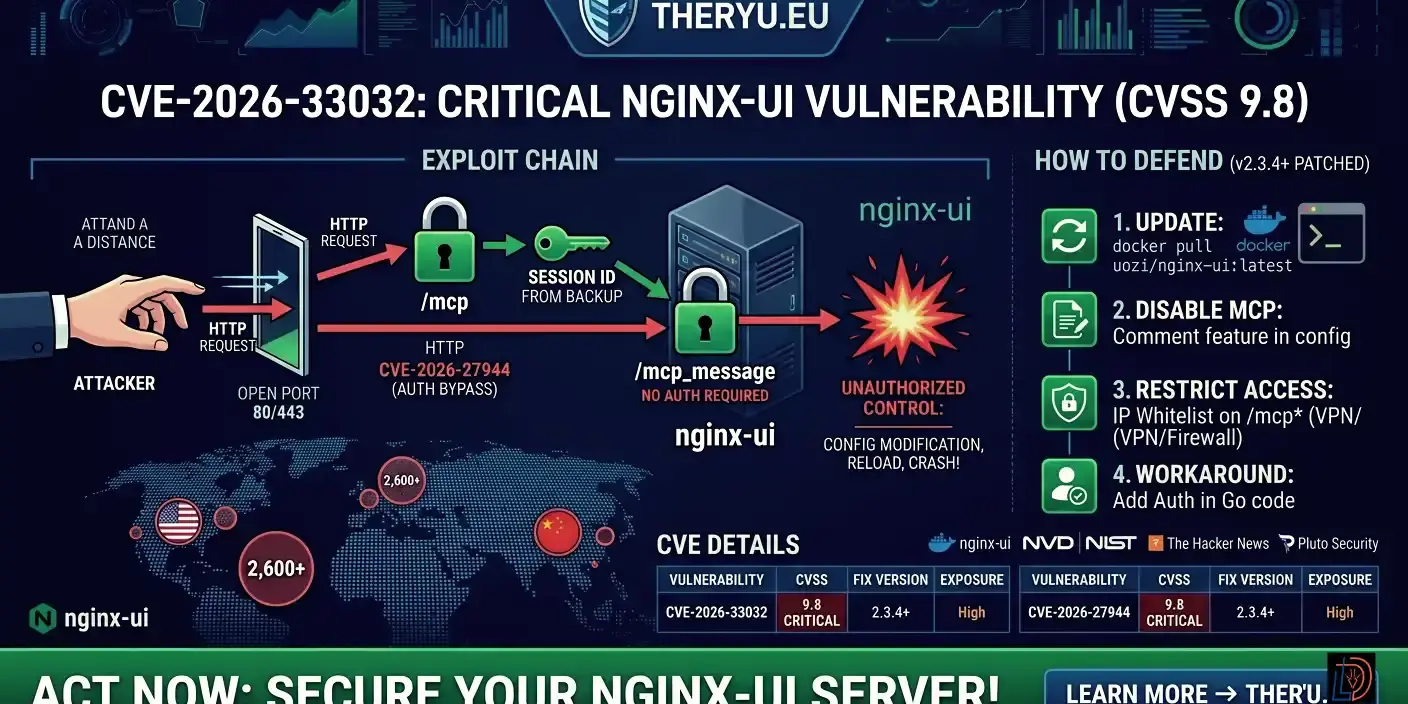

Nelle ultime ora sta emergendo un problema serio, immagina di gestire il tuo server NGINX da un’interfaccia web comoda come nginx-ui, e un hacker da remoto riavvia tutto, cancella config o intercetta traffico – senza password. Non è fantascienza: è CVE-2026-33032, una falla CRITICAL (CVSS 9.8) già sfruttata in questi giorni su oltre 2.600 server esposti.

Cos’è successo?

nginx-ui è un tool open-source per gestire NGINX via browser.

La nuova feature MCP (Model Context Protocol) ha due endpoint: /mcp protetto, ma /mcp_message no – di default “allow all” per chiunque sulla rete.

Risultato? Due richieste HTTP bastano: GET su /mcp (con CVE-2026-27944 per session ID da backup) + POST su /mcp_message = takeover totale: modifica config, reload, crash.

Scoperta da Pluto Security, patch in v2.3.4 (15 marzo), ma exploit circola da aprile.

Quanti colpiti? Shodan ne conta ~2.600 online, soprattutto Cina/USA, ma anche Europa. Se usi nginx-ui con MCP su porta esposta (es. 80/443), sei a rischio immediato.

Perché è grave per te?

- Server down: Riavviano NGINX a piacimento.

- Config rubate: Leggono/modificano file, rubano SSL keys.

- Attacchi chain: Da qui pivotano su app backend.

- Già exploit attivi: logga accessi sospetti a /mcp_message!

Come Proteggerti (Passi Semplici)

- Aggiorna subito: docker pull … o scarica nginx-ui >= v2.3.4. Verifica: curl tua-ip:porta/version.

- Disabilita MCP: Nel config UI, commenta feature MCP o rimuovi endpoint.

- Blocca rete: IP whitelist su /mcp* (non vuota!); usa VPN/Firewall solo localhost o IP fidati.

- Workaround rapido (pre-patch): Aggiungi middleware.AuthRequired() su /mcp_message nel codice Go di nginx-ui.

- Monitora: Cerca in log “mcp_message” o config modificate; scansiona con Nuclei/Shodan.

| VULNERABILITÀ | CVSS | FIX VERSIONE | ESPOSIZIONE |

| CVE-2026-33032 | 9.8 | 2.3.4+ | Alta (2.600+ istanze) nvd.nist |

| CVE-2026-27944 | 9.8 | 2.3.3+ | Backup esposti thehackernews |

Nota NGINX core: Non è NGINX base, ma l’UI. Core stabile, ultime fix marzo 2026.

Aggiorna nginx-ui (incluso se su Docker): La falla CVE-2026-33032 colpisce direttamente nginx-ui (CVSS 9.8 CRITICAL), spesso ospitato in container Docker dedicato (uozi/nginx-ui).

Se usi Docker, aggiorna l’immagine all’ultimo tag disponibile (v2.3.4+). Il problema risiede direttamente nel binario di nginx-ui, non nel container o nel motore Docker.

- Non indirettamente: Non è vulnerabilità del Docker Engine o NGINX core; solo l’app UI dentro. Link: https://nvd.nist.gov/vuln/detail/CVE-2026-33032

- Direttamente impattato: CVE su codice nginx-ui (auth bypass MCP), fixato nel suo binario/release Docker. Link: https://thehackernews.com/2026/04/critical-nginx-ui-vulnerability-cve.html

Conclusione Pratica

Questa vulnerabilità ci ricorda che anche i tool che usiamo per semplificarci la vita (come le UI grafiche) possono diventare il punto più debole della nostra infrastruttura.

Non limitarti ad aggiornare: considera sempre di non esporre mai le interfacce di gestione direttamente su internet.

Usa una VPN o un tunnel SSH per accedere ai tuoi pannelli di controllo.

Checklist Finale

- Aggiorna subito a nginx-ui v2.3.4.

- Verifica i log per accessi sospetti a /mcp_message.

- Restringi l’accesso all’interfaccia solo a IP fidati.

- Usa tool gratuiti come “nmap -p 80,443 –script nginx-ui-version ip-tuo“

# Se usi Docker, aggiorna così:

docker pull uozi/nginx-ui:latest && docker up -d

La sicurezza non è un prodotto, ma un processo costante. Rimanere aggiornati è il primo passo per dormire sonni tranquilli. Se hai dubbi sulla configurazione, scrivi pure qui sotto!

Fonti:

The Hacker News:https://thehackernews.com/2026/04/critical-nginx-ui-vulnerability-cve.html

NVD: https://nvd.nist.gov/vuln/detail/CVE-2026-33032

Disclaimer: Le informazioni contenute in questo articolo sono fornite a scopo puramente informativo e didattico. L’analisi delle vulnerabilità mira a promuovere la consapevolezza e la cultura della sicurezza informatica. TheRyu.eu esorta tutti gli utenti e gli amministratori di sistema ad applicare tempestivamente le patch ufficiali rilasciate dagli sviluppatori di nginx-ui attraverso i canali verificati per proteggere i propri asset digitali.