Allerta Wing FTP Server: Pubblicati i PoC per due vulnerabilità critiche (CVE-2025-47812 e CVE-2025-47813)

Nelle ultime ore, il CSIRT Italia ha rilanciato un’allerta di massima priorità riguardante Wing FTP Server, un software molto diffuso per il trasferimento file in ambito aziendale. La notizia che desta maggiore preoccupazione è la pubblicazione online di codice dimostrativo (Proof of Concept) capace di sfruttare due falle di sicurezza appena scoperte.

Quando un exploit diventa pubblico, il rischio di attacchi automatizzati su larga scala passa da “teorico” a “imminente”.

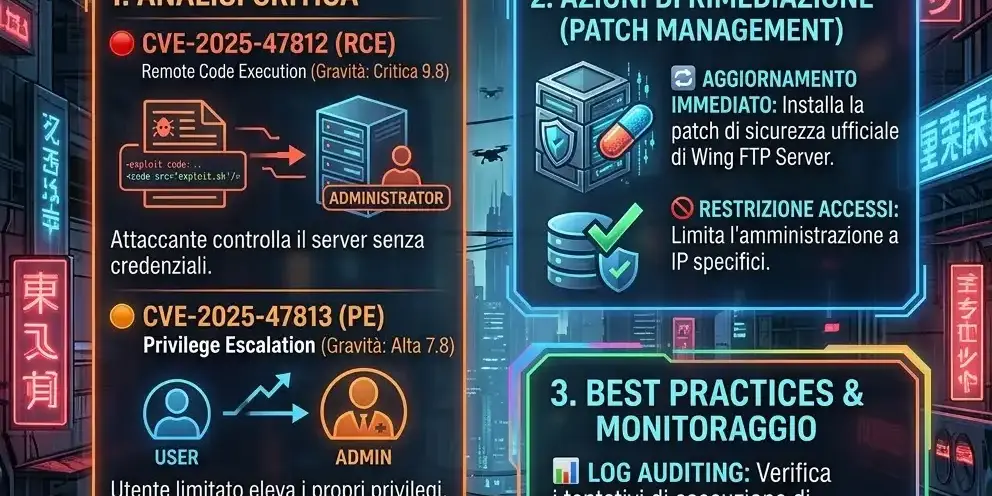

Le vulnerabilità nel dettaglio

Le falle identificate colpiscono il cuore della gestione dei privilegi e della validazione degli input del server:

CVE-2025-47812 10.0 (Critical) (Remote Code Execution – RCE): Questa è la vulnerabilità più pericolosa. Permette a un attaccante remoto di eseguire comandi arbitrari sul sistema ospite. In termini semplici, un pirata informatico potrebbe assumere il controllo totale del server senza necessità di un’interazione fisica o di credenziali amministrative valide in alcuni scenari.

CVE-2025-47813 4.3 (Medium) (Privilege Escalation): Questa falla consente a un utente con permessi limitati di elevare i propri privilegi a livello di amministratore (root/system), bypassando le restrizioni di sicurezza impostate.

Perché il rischio è elevato?

La pubblicazione del PoC significa che anche attaccanti meno esperti (i cosiddetti script kiddies) possono ora utilizzare strumenti pronti all’uso per colpire i server esposti. Wing FTP Server è spesso configurato per essere accessibile direttamente da Internet per permettere lo scambio di file con partner e clienti, diventando così un bersaglio primario per il movimento laterale all’interno delle reti aziendali.

Cosa fare subito: Strategie di mitigazione

Se la tua organizzazione utilizza Wing FTP Server, è fondamentale agire immediatamente seguendo questi passaggi:

- Aggiornamento Immediato: Verifica la versione in uso. Gli sviluppatori hanno già rilasciato le patch correttive. L’aggiornamento alla versione più recente è l’unica soluzione definitiva per chiudere queste falle.

- Monitoraggio dei Log: Analizza i log di sistema e del server FTP alla ricerca di attività insolite, in particolare tentativi di accesso falliti o esecuzione di comandi anomali nelle cartelle temporanee del server.

- Restrizione degli Accessi: Se possibile, limita l’accesso all’interfaccia di amministrazione web del server FTP solo a indirizzi IP specifici o tramite connessione VPN, evitando l’esposizione diretta sulla rete pubblica.

- Isolamento (Hardening): Assicurati che il servizio FTP giri con i privilegi minimi necessari e che sia isolato dal resto della rete aziendale critiche tramite VLAN o DMZ.

Conclusione Allerta Wing FTP Server per le CVE-2025-47812 e CVE-2025-47813

Dietro le Quinte dell’Allerta: Analisi di un “Ritardo” e il Valore della Proattività

L’allerta emessa oggi dal CSIRT Italia riguardo alle vulnerabilità di Wing FTP Server (CVE-2025-47812 e CVE-2025-47813) solleva una questione fondamentale per chi si occupa di sicurezza informatica nel mondo reale: perché un bollettino ufficiale oggi per falle identificate e patchate nel 2025?

Come consulente di cybersecurity impegnato sul campo, ho analizzato e mitigato queste criticità già l’anno scorso. Un RCE (Remote Code Execution) con un punteggio di gravità Critica 10.0 richiede un’azione immediata. Nel nostro caso, siamo intervenuti applicando la patch aziendale entro 10 giorni dalla disponibilità, portando i sistemi dei clienti alla versione sicura (7.4.4 o successive). Oggi, con Wing FTP Server alla versione v8.1.3, quelle falle sono un lontano ricordo per chi gestisce correttamente gli aggiornamenti.

Allora, perché l’allarme nazionale arriva solo ora? È fondamentale distinguere tra la scoperta di una vulnerabilità e la sua divulgazione ufficiale.

- La Tempestività del Produttore (WingFTP)

È doveroso riconoscere che WingFTP ha agito con notevole velocità. Una volta identificata la falla Critica 10.0 nel 2024, il team di sviluppo ha rilasciato una patch correttiva in tempi brevi. Chi segue un processo di patch management proattivo ha potuto mettere in sicurezza i propri sistemi quasi immediatamente, ben prima che la vulnerabilità diventasse di dominio pubblico con tutti i dettagli tecnici.

- I Meccanismi di Divulgazione e il Ruolo del CSIRT Italia

Il ritardo percepito non è dovuto a una lentezza burocratica del CSIRT Italia, ma riflette i complessi meccanismi internazionali di gestione delle vulnerabilità.

- Il Ruolo del NIST (National Institute of Standards and Technology): Il CSIRT Italia, come molti enti nazionali, basa le sue allerte sulla pubblicazione ufficiale nel database NVD gestito dal NIST. Prima della pubblicazione, il NIST esegue analisi indipendenti per validare il punteggio CVSS, confermare l’impatto tecnico e coordinare la divulgazione. Questo processo può richiedere mesi, specialmente per vulnerabilità complesse, contestate dal produttore o soggette a periodi di “embargo” per massimizzare l’adozione della patch.

- La Funzione del CSIRT Nazionale: Il compito del CSIRT Italia non è scoprire nuove falle, ma validare l’allerta sulla base di fonti ufficiali (come il NIST), contestualizzarla per il panorama nazionale e amplificare il messaggio per garantire che anche chi non ha patchato sia informato e possa agire.

L’allerta emessa oggi è quindi una formalità necessaria, ma arriva dopo che l’azione reattiva di successo ha già messo in sicurezza le aziende proattive.

Le ricerche che ho appena condotto confermano che non stiamo più parlando di una vecchia vulnerabilità teorica.

La CISA (l’agenzia di cybersecurity degli Stati Uniti) ha appena aggiunto (ieri, 17 marzo 2026) la CVE-2025-47813 (quella di media gravità sulla fuga di informazioni) al suo catalogo KEV (Known Exploited Vulnerabilities).

Perché questo cambia tutto:

Sfruttamento nel Mondo Reale: La CISA inserisce una vulnerabilità nel KEV solo quando ha prove certe che gli attaccanti la stanno sfruttando attivamente per colpire aziende ed enti oggi.

Attacco Combinato: Le ricerche confermano che gli attaccanti stanno usando la falla di media gravità (CVE-2025-47813) per ottenere informazioni sul percorso di installazione del server, per poi facilitare lo sfruttamento della falla Critica 10.0 (CVE-2025-47812) per ottenere il controllo totale (RCE).

L’Allerta CSIRT Italia è Diventata Vitale: Se fino a ieri la divulgazione del CSIRT Italia sembrava solo una formalità burocratica su una vecchia falla, l’evidenza di attacchi attivi oggi la rende una notifica di emergenza. Non è più un allarmismo per chi ha patchato, ma un disperato grido d’allarme per chi non l’ha ancora fatto.

La Proattività batte l’Allarme

Questo caso studio evidenzia una lezione cruciale: non si può dipendere esclusivamente dalle allerte ufficiali nazionali per la propria sicurezza. In una consulenza cybersecurity professionale, la priorità è la gestione proattiva del rischio. Identificare e patchare una criticità 10.0 entro 10 giorni dalla disponibilità della patch è l’unica vera difesa, indipendentemente da quando l’ente nazionale formalizzerà l’allarme mesi dopo.

La sicurezza della tua azienda si misura sulla tempestività della tua azione, non sulla velocità dei bollettini ufficiali.

Fonti.

NIST:

CVE-2025-47812: https://nvd.nist.gov/vuln/detail/CVE-2025-47812

CVE-2025-47813: https://nvd.nist.gov/vuln/detail/CVE-2025-47813

WingFTP: