Vulnerabilità Acronis Marzo 2026

Focus Sicurezza: Vulnerabilità Critiche nei Prodotti Acronis (Marzo 2026)

Recentemente, l’Agenzia per la Cybersicurezza Nazionale (ACN) ha diramato un’allerta (AL02/260306/CSIRT-ITA) riguardante molteplici falle di sicurezza nella suite Acronis Cyber Protect. Il rischio principale è legato all’Escalation dei Privilegi (LPE) e alla divulgazione di informazioni sensibili.

Cosa impatta e quali sono i rischi

Le vulnerabilità identificate permettono a un attaccante (anche con privilegi minimi) di “saltare” le protezioni di sistema per ottenere il controllo totale della macchina o accedere ai backup, che spesso contengono i dati più preziosi di un’azienda.

Prodotti Affetti:

Acronis Cyber Protect Cloud Agent: Versioni precedenti alla build 41124 (Windows/macOS) e 36943 (VMware).

Acronis Cyber Protect 17: Versioni precedenti alla build 41186 (Windows, macOS, Linux, VMware).

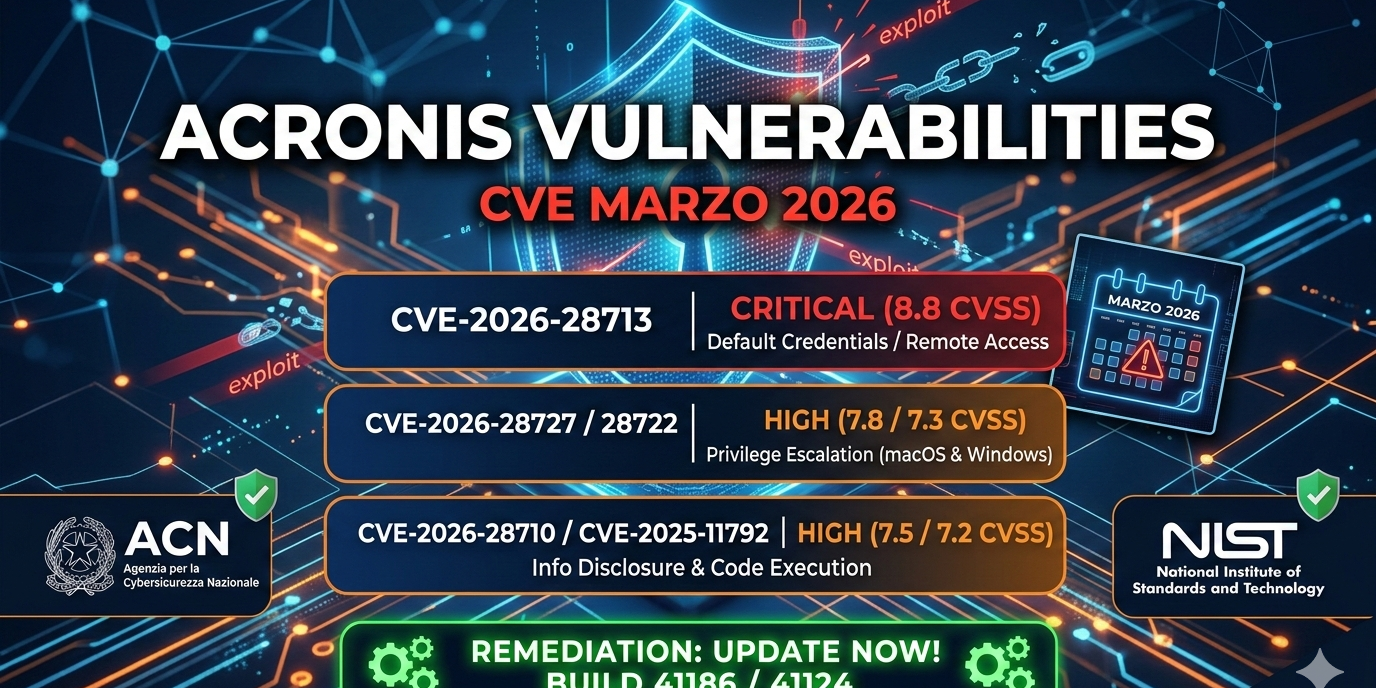

Dettaglio Tecnico e Score NIST (CVSS)

Le falle più gravi hanno ricevuto uno score High (Alta). Di seguito una tabella dei CVE principali con i relativi score basati sul framework CVSS v3.1 del NIST:

| CVE ID | Tipologia Vulnerabilità | Score CVSS (NIST) | Impatto Principale |

| CVE-2026-28713 | Default Credentials | 8.8 (Critical) | Accesso remoto non autenticato |

| CVE-2026-28727 | Insecure Socket Permissions | 7.8 (High) | Local Privilege Escalation (macOS) |

| CVE-2026-28722 | Improper Link Handling | 7.3 (High) | Local Privilege Escalation (Windows) |

| CVE-2026-28710 | Incorrect Authorization | 7.5 (High) | Information Disclosure |

| CVE-2025-11792 | Code Execution | 7.2 (High) | Esecuzione di codice arbitrario |

Remediation: Come prevenire l’attacco

La buona notizia è che Acronis ha già rilasciato le patch risolutive. La prevenzione si articola in tre step fondamentali:

- Aggiornamento Immediato: Forzare l’update dei Cyber Protect Agent alla build 41186 (per la versione 17) o 41124 (per il Cloud Agent).

- Audit dei Privilegi: Poiché molte di queste falle sono di tipo “Local Privilege Escalation”, è fondamentale applicare il principio del Least Privilege (minimo privilegio necessario) agli utenti che accedono agli endpoint.

- Monitoraggio Log: Verificare la presenza di attività anomale nei log di autenticazione di Acronis, specialmente per i tentativi di accesso ai socket Unix o manipolazione di link simbolici.

- Nota Pro: In ambienti enterprise, l’uso di uno strumento di Patch Management (come quello integrato in Acronis stessa o via RMM) è vitale per garantire che non rimangano agent “dimenticati” con versioni vulnerabili.

Conclusione per Vulnerabilità Acronis Marzo 2026:

Nonostante la gravità, la velocità di risposta del vendor e la segnalazione tempestiva di ACN permettono agli amministratori IT di neutralizzare il rischio prima che venga sfruttato su larga scala. Il messaggio è chiaro: “Proteggi chi ti protegge: aggiorna ora.”

Fonti:

CSIRT Italia: Rilevate vulnerabilita in prodotti Acronis