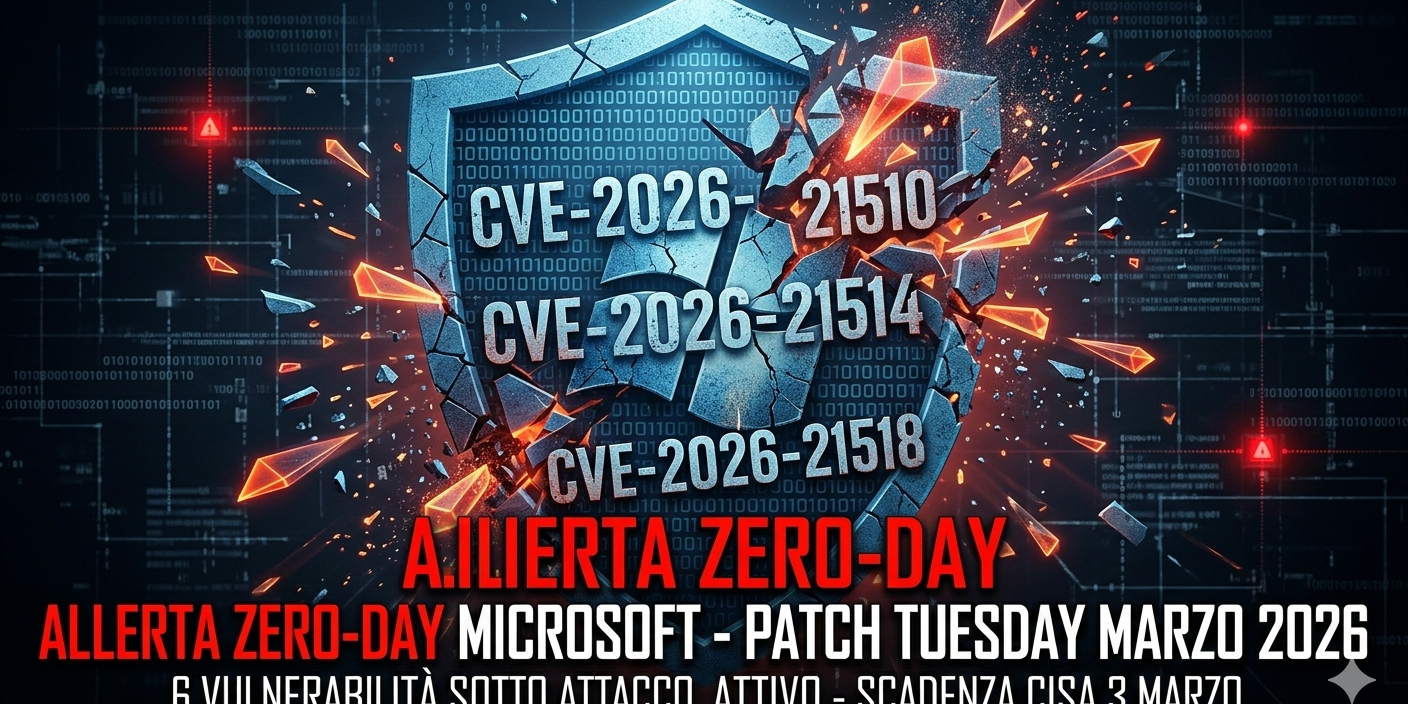

Zero-Day Microsoft: Corsa contro il tempo per il Patch Tuesday di Marzo 2026

Se sei un amministratore di sistema o un responsabile della sicurezza, interrompi quello che stai facendo. Il CISA e Microsoft hanno appena rilasciato un’allerta critica: 6 vulnerabilità Zero-Day sono attualmente sfruttate “in the wild” per colpire infrastrutture aziendali.

La scadenza per il Patching forzato è fissata per il 3 marzo 2026. Non è solo un aggiornamento di routine; è una questione di sopravvivenza del perimetro aziendale.

Le 3 vulnerabilità più pericolose (CVE da monitorare)

Mentre il bollettino totale conta oltre 70 correzioni, queste tre sono quelle che stanno permettendo agli attaccanti di penetrare nelle reti globali proprio in questo momento:

- CVE-2026-21510 (Windows Shell RCE): Una vulnerabilità di esecuzione di codice remoto che non richiede interazione da parte dell’utente. Basta che un computer sia visibile in rete perché l’attaccante possa iniettare un payload malevolo.

- CVE-2026-21514 (Microsoft Word Bypass): Il classico incubo degli uffici. Gli attaccanti hanno trovato un modo per bypassare l’avviso “Abilita contenuto”. L’apertura del file .docx è sufficiente per attivare macro-invisibili che scaricano ransomware.

- CVE-2026-21518 (Windows SmartScreen Evasion): Questa vulnerabilità permette ai malware di essere scaricati e lanciati senza che Windows mostri l’avviso di “Editor non attendibile”. È il vettore perfetto per campagne di phishing mirate.

Perché questa ondata è diversa dalle altre?

A differenza dei mesi scorsi, gli exploit attuali stanno utilizzando tecniche di “Fileless Malware”. Invece di scrivere file sul disco (che gli antivirus tradizionali intersetterebbero), il codice malevolo viene eseguito direttamente nella memoria RAM, rendendo la detection post-infezione estremamente complessa senza strumenti di EDR avanzati.

Checklist di emergenza per IT Manager

Se non puoi applicare le patch globali immediatamente a causa di test di compatibilità, ecco i passi minimi da compiere ora:

- Isolamento Segmenti Critici: Se hai server Windows legacy che non possono essere aggiornati subito, isolali dalla rete internet tramite VLAN dedicate.

- Monitoraggio PowerShell: Gran parte degli exploit Zero-Day di questo mese utilizza script PowerShell codificati. Attiva il Logging dei blocchi di script per rilevare attività anomale.

- Disabilitazione Macro: Forza via GPO la disabilitazione totale delle macro per i file provenienti dall’esterno, ignorando l’opzione di firma digitale finché la patch non è installata.

Fonti e Riferimenti ufficiali (Microsoft & CISA)

Per i dettagli tecnici granulari e i pacchetti di installazione manuale, consultare i canali ufficiali:

-

Microsoft Security Update Guide (MSRC):

-

CVE-2026-21510: Dettagli sul bypass della Windows Shell (CVSS 8.8).

-

CVE-2026-21514: Analisi del rischio bypass OLE in Microsoft Word (CVSS 7.8).

-

Bollettino Patch Tuesday Febbraio/Marzo 2026: Elenco completo delle 59 vulnerabilità corrette.

-

-

CISA (Cybersecurity & Infrastructure Security Agency):

-

Known Exploited Vulnerabilities Catalog (KEV): Le 6 vulnerabilità sono state aggiunte ufficialmente il 10 febbraio 2026.

-

Deadline Mandataria: Il CISA ha fissato il 3 marzo 2026 come termine ultimo per la mitigazione dei rischi nelle agenzie federali e nelle infrastrutture critiche (BOD 22-01).

-

-

Analisi dei Vendor di Sicurezza:

-

CrowdStrike Intelligence: Report sull’attività dei gruppi APT che stanno monetizzando questi exploit.

-

Arctic Wolf Labs: Guida alla rilevazione del traffico di rete anomalo legato a CVE-2026-21513.

-