Allarme phishing: campagna a tema “Banco BPM” rilevata dal CSIRT-Italia “phishing Banco BPM"

Introduzione

Nel gennaio 2026 il CSIRT-Italia (Computer Security Incident Response Team italiano), organo tecnico dell’Agenzia per la Cybersicurezza Nazionale, ha pubblicato un alert di sicurezza relativo a una nuova campagna di phishing mirata ai clienti di Banco BPM. L’obiettivo di questa minaccia è la sottrazione delle credenziali di accesso al portale bancario online, con potenziali conseguenze finanziarie rilevanti per gli utenti colpiti.

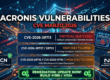

phishing Banco BPM Esempio email phishing Banco BPM

Descrizione della Campagna di phishing Banco BPM

Meccanismo di Attacco

La minaccia si diffonde attraverso e-mail fraudolente che riportano graficamente la brand identity di Banco BPM e veicolano un messaggio allarmistico. Nel testo dell’e-mail si comunica alla potenziale vittima la necessità di attivare un “dispositivo di sicurezza” per garantire la protezione delle transazioni bancarie, accompagnando questa richiesta con un link cliccabile verso una risorsa web esterna.

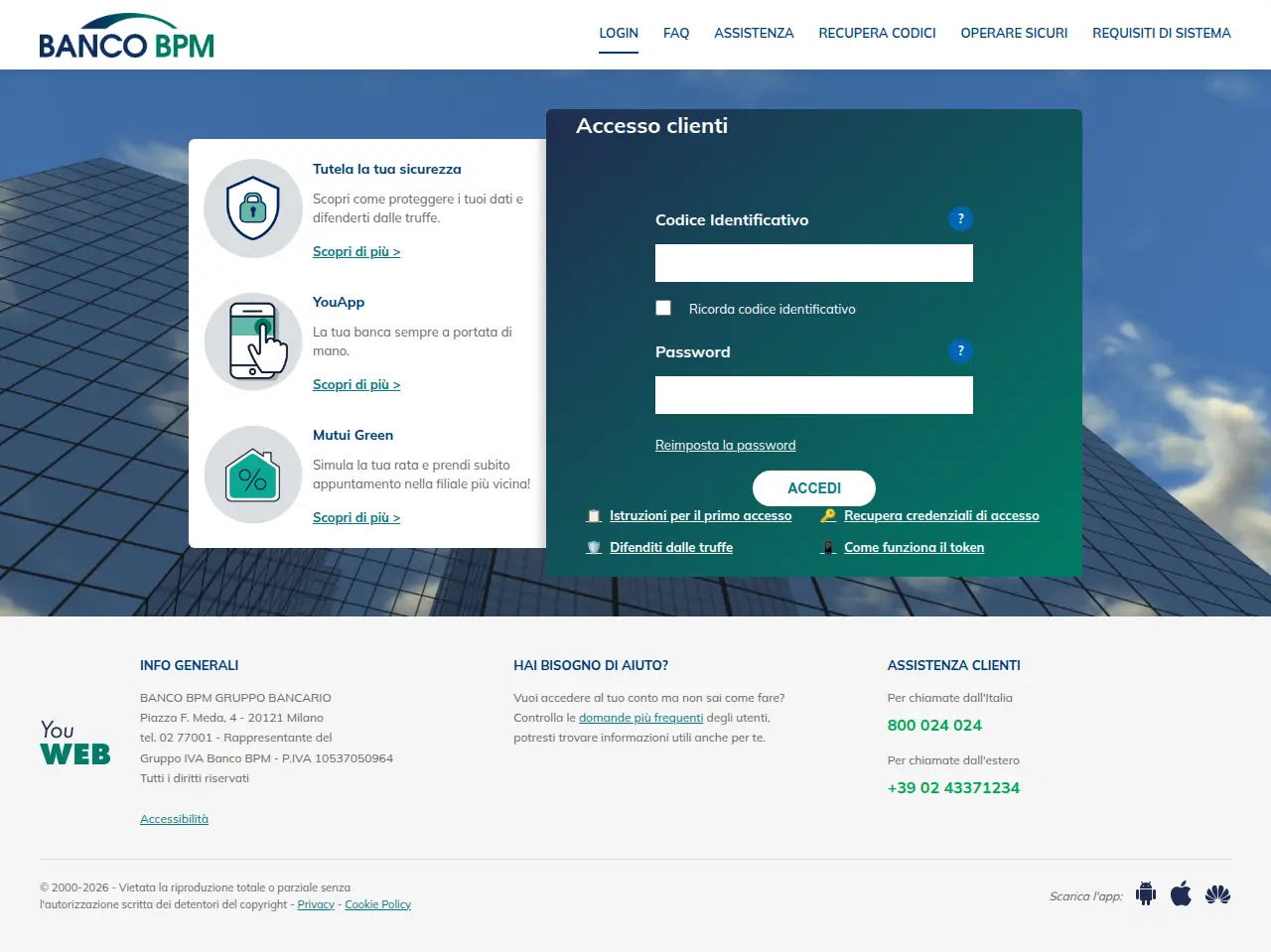

Una volta che l’utente clicca il link, viene reindirizzato a una pagina Web malevola che riproduce in modo molto simile l’interfaccia di accesso ufficiale del portale bancario. Qui viene richiesto di inserire codice identificativo e password, credenziali che finiscono direttamente nelle mani degli attaccanti.

Nei casi in cui l’utente inserisca i propri dati, la pagina visualizza un generico messaggio di “verifica delle informazioni”, rendendo meno evidente all’utente che i dati sono stati compromessi.

phishing Banco BPM Esempio email phishing Banco BPM

phishing Banco BPM Esempio email phishing Banco BPM

Indicatori Tecnici e IoC

Nel report del CSIRT vengono inoltre forniti alcuni Indicatori di Compromissione (IoC) utili per la difesa tecnica, quali:

| Tipologia | Indicatore |

| Domain | 2d50f7fc16.nxcli.io |

| URL | https://2d50f7fc16.nxcli.io/op/rot/QKthfj.php?verification |

| Email mittente | postmaster@99413fa338.nxcli.io |

Questi elementi possono essere integrati nei sistemi di sicurezza (ad esempio firewall, proxy, o soluzioni di e-mail security) per il blocco proattivo di comunicazioni malevole.

Impatto Potenziale

La compromissione delle credenziali di accesso a un conto bancario online può avere conseguenze gravi:

- Accesso non autorizzato al conto corrente dell’utente;

- Operazioni finanziarie fraudolente o trasferimenti di denaro verso conti esterni;

- Utilizzo di dati rubati per ulteriori attacchi mirati, inclusi tentativi di furto d’identità;

- Possibile ingresso in circuiti di frode più ampi.

Le campagne phishing rimangono una delle principali tecniche di attacco contro il settore finanziario, con evidenze che mostrano come istituti bancari italiani siano frequentemente obiettivo di queste minacce.

Strategie di Mitigazione e Prevenzione

Il CSIRT raccomanda specifiche misure di mitigazione per utenti e organizzazioni:

Per gli Utenti Finali

- Non cliccare su link contenuti in e-mail sospette o inattese.

- Verificare sempre i domini e gli indirizzi mittenti; comunicazioni ufficiali provengono dai domini istituzionali di Banco BPM o di servizi collaborativi autorizzati.

- Digitare manualmente l’URL ufficiale del servizio bancario nella barra del browser invece di seguire link ricevuti via e-mail.

- Non inserire credenziali o informazioni sensibili su siti web la cui autenticità non è stata verificata.

- Attivare sistemi di autenticazione a più fattori (MFA) ove disponibili per aumentare la protezione dell’account.

Per le Organizzazioni

- Implementare sessioni di formazione periodiche per riconoscere i segnali di phishing.

- Applicare filtri antispam e soluzioni di protezione e-mail avanzate per bloccare messaggi phishing prima che raggiungano gli utenti.

- Integrare gli IoC forniti dal CSIRT nei sistemi di sicurezza per automatizzare la rilevazione e il blocco delle comunicazioni malevole.

- Monitorare costantemente il traffico di rete interno per individuare comportamenti anomali.

Queste pratiche, se adottate in modo sistematico, contribuiscono a ridurre notevolmente l’efficacia delle campagne phishing.

Conclusione

La campagna di phishing a tema Banco BPM segnalata dal CSIRT-Italia è un esempio concreto di come i criminali informatici utilizzino tecniche di ingegneria sociale sofisticate per carpire credenziali bancarie e compromettere la sicurezza finanziaria degli utenti. La vigilanza attiva, insieme a procedure tecniche di difesa consolidate, resta l’approccio più efficace contro queste minacce.

Link Utili:

- CSIRT Italia (fonte primaria)

- Alert specifico

- Banco BPM – sicurezza