Microsoft Intune sotto attacco: lo strumento di gestione diventa un’arma distruttiva

Difesa degli Endpoint: Quando lo strumento di gestione diventa un’arma. Il caso Microsoft Intune.

Executive Summary (TL;DR)

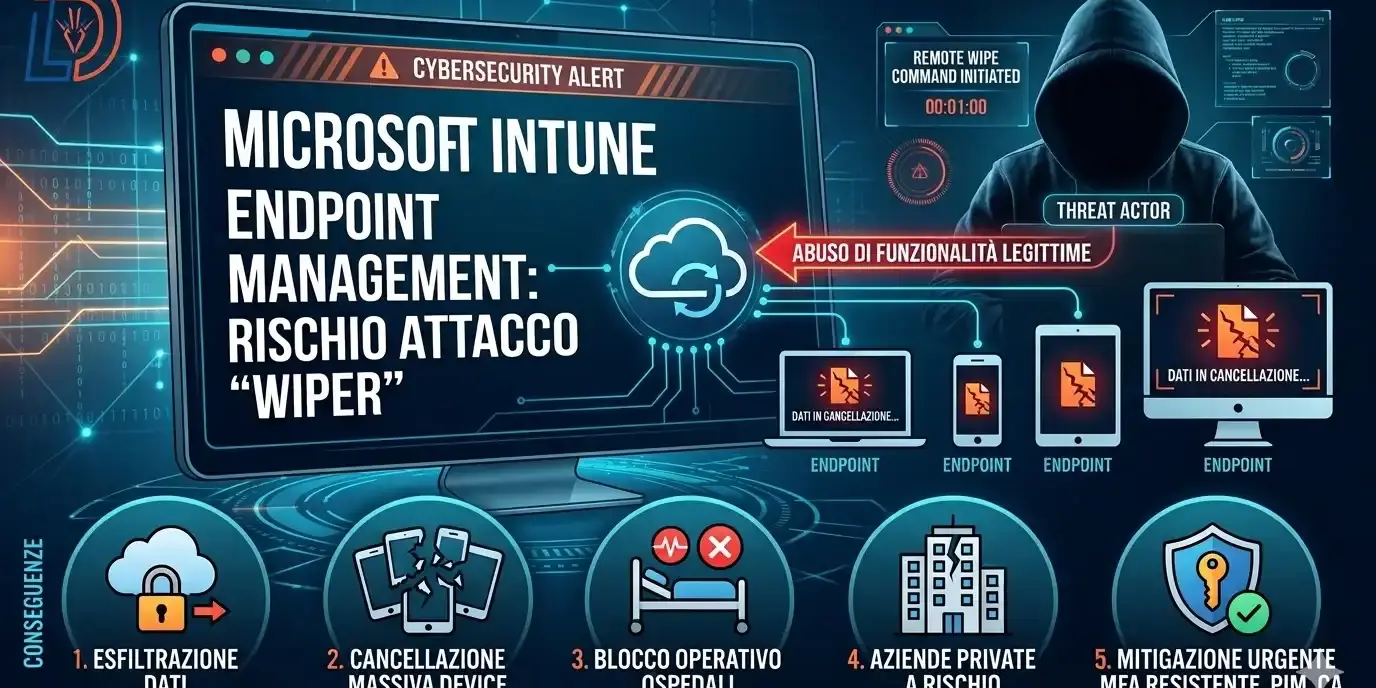

Il CSIRT Italia segnala una preoccupante evoluzione nelle tattiche dei threat actor: l’abuso di piattaforme MDM (Mobile Device Management) come Microsoft Intune.

Non si tratta di un virus, ma di un dirottamento di funzioni amministrative per eseguire il “wiping” (cancellazione totale) dei dati aziendali.

Il settore sanitario italiano è attualmente il bersaglio principale.

L’Anatomia dell’Attacco: Oltre il Malware

Siamo di fronte a una campagna di tipo Living off the Land (LotL). Gli aggressori non hanno bisogno di installare software malevoli che i comuni antivirus potrebbero intercettare. Una volta ottenute le credenziali di un amministratore di sistema, utilizzano i comandi nativi della piattaforma per:

- Esfiltrare dati tramite sessioni di assistenza remota.

- Neutralizzare l’operatività inviando comandi di “Factory Reset” massivi.

Vulnerabilità e Vettori di Accesso

Sebbene non esista una specifica falla nel codice di Intune, l’accesso viene ottenuto sfruttando debolezze correlate:

- Compromissione dell’Identità: Uso di infostealer per rubare i cookie di sessione (bypassando l’MFA tradizionale).

- Exploit Office (CVE-2026-26110): Utilizzata per il drop iniziale di malware che cattura le credenziali degli amministratori IT.

Perché il Wiping? Il Ricatto della Disponibilità

Mentre il ransomware tradizionale punta alla Riservatezza (cifratura), questa tecnica colpisce la Disponibilità. In settori critici come la Sanità, la cancellazione immediata dei tablet clinici e dei terminali di pronto soccorso crea un caos tale da costringere le organizzazioni a negoziare rapidamente, spesso sotto la minaccia di non ricevere le chiavi di ripristino o di subire la pubblicazione dei dati esfiltrati precedentemente.

Strategie di Mitigazione Avanzata

Per proteggere l’infrastruttura, le aziende devono passare da una difesa “perimetrale” a una basata sull’Identità Zero Trust:

| Misura di Sicurezza | Descrizione Tecnica | Impatto |

| MFA | Uso di chiavi fisiche (es. YubiKey) per gli admin. | Massimo (Previene il phishing) |

| PIM (Privileged Identity Management) | Permessi “Just-in-Time” attivati solo su richiesta. | Alto (Riduce la superficie di attacco) |

| Conditional Access | Accesso alla console limitato a IP e device fidati. | Alto (Blocca accessi esterni) |

| Rate Limiting sui Wipe | Alert su comandi di cancellazione multipli. | Critico (Rilevamento precoce) |

Conclusioni: Il panorama del rischio in Italia

In Italia, la vulnerabilità delle ASL e delle Pubbliche Amministrazioni locali è sotto i riflettori. La scarsità di personale dedicato al monitoraggio H24 dei log di Azure/Intune rende queste realtà i bersagli ideali per attacchi distruttivi rapidi. La raccomandazione è chiara: non è più sufficiente proteggere il dispositivo, bisogna blindare l’identità che lo gestisce.

Fonti Istituzionali e Bollettini Ufficiali

| ENTE EMETTITORE | TIPO DI DOCUMENTO | LINK DI RIFERIMENTO |

| CSIRT ITALIA (ACN) | Bollettino di Sicurezza (20/03/2026) | CSIRT Italia – Portale Allerta |

| CISA (USA) | Advisory: Hardening Endpoint Management | CISA – News & Alerts |

| MICROSOFT MSRC | Guida alla Vulnerabilità CVE-2026-26110 | MSRC Update Guide |

| NIST (NVD) | Dettagli Tecnici CVE-2026-26110 | NVD NIST Database |

Approfondimenti sulle Campagne in Corso

Per dare ancora più autorevolezza al tuo pezzo, puoi citare i casi studio che hanno portato all’emissione di questi bollettini:

- Analisi del Caso Stryker (Marzo 2026):L’incidente che ha colpito il gigante dei dispositivi medici è il “paziente zero” di questa ondata. L’attacco ha portato alla cancellazione di migliaia di dispositivi tramite Intune.

- Riferimento:Analisi tecnica attacco Handala/Stryker

- Best Practices Microsoft per Intune:Documentazione tecnica rilasciata specificamente per mitigare il rischio di “Multi-Admin Approval” e proteggere i tenant.

- Riferimento:Securing Microsoft Intune – Microsoft Learn

- Report ACN Stato della Cybersecurity in Italia (Q1 2026):Il documento che evidenzia il settore sanitario come il più colpito da ransomware ed esposizione dati nei primi mesi dell’anno.

- Riferimento:Relazione Annuale/Trimestrale ACN